L'Altruiste : Le guide des langages Web

Annexe

|

| ||||||||||||||||||||||||||||||||||||

|

| ||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| 1111 | 1 * 23 + 1 * 22 + 1 * 21 + 1 * 20 = 8 + 4 + 2 + 1 = 15 |

| 1010 | 1 * 23 + 0 * 22 + 1 * 21 + 0 * 20 = 8 + 0 + 2 + 0 = 10 |

| 1010101010 | 1 * 27 + 0 * 26 + 1 * 25 + 0 * 24 + 1 * 23 + 0 * 22 + 1 * 21 + 0 * 20 = 128 + 0 + 32 + 0 + 8 + 0 + 2 + 0 = 170 |

Pour trouver un nombre binaire ý partir d'un nombre dÈcimal, il faut successivement diviser par deux le nombre dÈcimal puis les quotients rÈsultants jusqu'ý obtenir un zÈro ou un un.

Puis il suffit de lire le nombre binaire en prenant en compte le dernier quotient (1 ou 0) de la division puis effectuer une lecture du bas en haut pour les restes.

| 10 : 2 = 5 | reste 0 | 1010 |

| 5 : 2 = 2 | reste 1 | |

| 2 : 2 = 1 | reste 0 | |

| 15 : 2 = 7 | reste 1 | 1111 |

| 7 : 2 = 3 | reste 1 | |

| 3 : 2 = 1 | reste 1 | |

| 14 : 2 = 7 | reste 0 | 1110 |

| 7 : 2 = 3 | reste 1 | |

| 3 : 2 = 1 | reste 1 | |

| 147 : 2 = 73 | reste 1 | 10010011 |

| 73 : 2 = 36 | reste 1 | |

| 36 : 2 = 18 | reste 0 | |

| 18 : 2 = 9 | reste 0 | |

| 9 : 2 = 4 | reste 1 | |

| 4 : 2 = 2 | reste 0 | |

| 2 : 2 = 1 | reste 0 |

Parfois, il peut Ítre trËs utile de simplifier des expressions boolÈennes de sorte ý devenir plus comprÈhensibles et plus maniables dans un programme.

Lois de distributivitÈsLois de De MorganExp1 OR (Exp2 AND Exp3) = (Exp1 OR Exp2) AND (Exp1 OR Exp3) Exp1 AND (Exp2 OR Exp3) = (Exp1 AND Exp2) OR (Exp1 AND Exp3)

Loi de nÈgationnon(Exp1 AND Exp2) = NOT Exp1 OR NOT Exp2 non(Exp1 OR Exp2) = NOT Exp1 AND NOT Exp2

Loi du milieu exclunon(non Exp1) = Exp1

Loi de contradictionExp1 OR NOT Exp1 = vrai

Lois de simplficationExp1 AND NOT Exp1 = faux

Exp1 AND Exp1 = Exp1 Exp1 AND vrai = Exp1 Exp1 AND faux = faux Exp1 AND (Exp1 OR Exp2) = Exp1 Exp1 OR Exp1 = Exp1 Exp1 OR vrai = vrai Exp1 OR faux = Exp1 Exp1 OR (Exp1 AND Exp2) = Exp1

Les nombres dÈcimaux possËdent une reprÈsentation binaire standardisÈe pour les valeurs de prÈcision simple (32 bits) et double (64 bits) par ANSI/IEEE Standard 754-1985.

Les nombres dÈcimaux simplesLa reprÈsentation binaire des nombres ý virgules flottantes de prÈcision simple requiert un mot de 32 bits, lequel est composÈ d'un bit de signe S, de 8 bits pour l'exposant E et de 23 bits pour la fraction dÈcimale.

S EEEEEEEE FFFFFFFFFFFFFFFFFFFFFFF 0 1EEEEEEE8 9FFFFFFFFFFFFFFFFFFFFFFFF31

La valeur exprimÈe par cette reprÈsentation binaire est dÈterminÈe selon certaines conditions applicables aux parties E, F et S.

| Exposant | Fraction et signe | Valeur |

|---|---|---|

| E=255 | F != nonzero | NaN |

| E=255 | F = 0 ET S = 1 | -Infinity |

| E=255 | F = 0 ET S = 0 | Infinity |

| 0 < E < 255 | (-1)**S * 2 ** (E-127) * (1.F) | |

| E = 0 | F != 0 | (-1)**S * 2 ** (-126) * (0.F) |

| E = 0 | F = 0 | -0 |

| E = 0 | F = 0 | 0 |

La reprÈsentation binaire des nombres ý virgules flottantes de prÈcision simple requiert un mot de 64 bits, lequel est composÈ d'un bit de signe S, de 11 bits pour l'exposant E et de 52 bits pour la fraction dÈcimale.

S EEEEEEEEEEE FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF 0 1EEEEEEEEEE11 12FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF64 |

La valeur exprimÈe par cette reprÈsentation binaire est dÈterminÈe selon certaines conditions applicables aux parties E, F et S

| Exposant | Fraction et signe | Valeur |

|---|---|---|

| E = 2047 | F != 0 | NaN |

| E = 2047 | F = 0 ET S = 1 | -Infinity |

| E = 2047 | F = 0 ET S = 0 | Infinity |

| 0 < E < 2047 | (-1)**S * 2 ** (E-1012) * (1.F) | |

| E = 0 | F != 0 | (-1)**S * 2 ** (-1022) * (0.F) |

| E = 0 | F = 0 | -0 |

| E = 0 | F = 0 | 0 |

| 0 00000000 00000000000000000000000 = | 0 |

|---|---|

| 1 00000000 00000000000000000000000 = | -0 |

| 0 11111111 00000000000000000000000 = | Infinity |

| 1 11111111 00000000000000000000000 = | -Infinity |

| 0 11111111 00000100000000000000000 = | NaN |

| 1 11111111 00100010001001010101010 = | NaN |

| 0 10000000 00000000000000000000000 | |

| = +1 * 2**(128-127) * 1.0 = 2 | |

| 0 10000001 10100000000000000000000 | |

| = +1 * 2**(129-127) * 1.101 = 6.5 | |

| 1 10000001 10100000000000000000000 | |

| = -1 * 2**(129-127) * 1.101 = -6.5 | |

| 0 00000001 00000000000000000000000 | |

| = +1 * 2**(1-127) * 1.0 = 2**(-126) | |

| 0 00000000 10000000000000000000000 | |

| = +1 * 2**(-126) * 0.1 = 2**(-127) | |

| 0 00000000 00000000000000000000001 | |

| = +1 * 2**(-126) * 0.00000000000000000000001 = 2**(-149) | |

Les nombres nÈgatifs possËdent une reprÈsentation binaire spÈcifique afin de les distinguer des nombres positifs.

En fait, les nombres binaires nÈgatifs sont appelÈs nombres signÈs car ils possËdent une longueur fixe et ý leur extrÍme gauche un bit Ègal ý 1.

1000 1001 // est Ègal ý -9 0000 1001 // est Ègal ý +9

En pratique, cette reprÈsentation n'est guËre utilisable puisque l'ordinateur n'est pas capable de gÈrer correctement les opÈrations arithmÈtiques dans ces conditions.

0000 1110 // est Ègal ý 14 + 1000 1001 // est Ègal ý -9 1001 0111 // est Ègal ý -23 0000 0101 // devrait Ítre Ègal ý 5

Devant ce dysfonctionnement patent, il est nÈcessaire de reprÈsenter diffÈremment les nombres binaires nÈgatifs.

0000 1001 // est Ègal ý 9 1111 1111 // complÈment ý 1 0000 1001 1111 0110 0000 0001 // ajout de 1 1111 0111 // est Ègal ý -9 1111 0111 0000 1001 // ajout de 9 0000 0000 //est bien Ègal ý 0

En premier lieu, le nombre est complÈmentÈ ý 1 puis la valeur binaire 1 est ajoutÈe pour donner finalement une reprÈsentation binaire exploitable du nombre nÈgatif correspondant.

ReprÈsentation des nombres binaires nÈgatifs0000 1110 // est Ègal ý 14 + 1111 0111 // est Ègal ý -9 0000 0101 // est Ègal ý 5

| Nombre nÈgatif | |

|---|---|

| Code binaire | Nombre dÈcimal |

| 1111 1111 | -1 |

| 1111 1110 | -2 |

| 1111 1101 | -3 |

| 1111 1100 | -4 |

| 1111 1011 | -5 |

| 1111 1010 | -6 |

| 1111 1001 | -7 |

| 1111 1000 | -8 |

| 1111 0111 | -9 |

| 1111 0110 | -10 |

| 1111 0101 | -11 |

| 1111 0100 | -12 |

| 1111 0011 | -13 |

| 1111 0010 | -14 |

| 1111 0001 | -15 |

| 1111 0000 | -16 |

Le tableau ci-dessous fournit la liste des diffÈrents types d'encodage et leur nom utilisable sur Internet et leur disponibilitÈ sur Mac OS.

| Les langages d'encodage | ||

|---|---|---|

| Universels | Europe de l'Ouest | |

| Europe centrale | Arabes | |

| Chinois | Cyrilliques | |

| Grecs | HÈbraÔques | |

| Indiens | Japonais | |

| CorÈens | ThaÔs | |

| Turcs | Vietnamiens | |

| symboliques | ||

| Les langages | ||

|---|---|---|

| Type d'encodage | Nom commun sur Internet | Information |

| Unicode 2.0 (16 bit) | UTF-16 | |

| Unicode 2.0 UTF-8 | UTF-8 | |

| Unicode 2.0 UTF-7 | UTF-7 | |

| Unicode 1.1 (16-bit) | UNICODE 1-1 | |

| Unicode 1.1 UTF-8 | ||

| Unicode 1.1 UTF-7 | UNICODE-1-1-UTF-7 | |

| ASCII | US-ASCII | |

| ISO 8859-1 (Latin-1) | ISO-8859-1, latin1 | |

| ISO 8859-3 (Latin 3) | ISO-8859-3 , latin3 | |

| ISO-8859-15 (Latin 9) | ISO-8859-15, latin9 | Latin-1 avec le signe EURO et les lettres cp1252 |

| CP 1252 (Windows Latin-1) | windows-1252, cp1252 | ISO 8859-1, plus des ajouts dans la zone C1 |

| CP 437 (DOS Latin-US) |

cp437 | |

| CP 850 (DOS Latin-1) | cp850 | |

| Mac OS Roman | mac, macintosh, x-mac-roman | |

| Mac OS Icelandic | x-mac-icelandic | FondÈ sur Mac OS Roman |

| Mac OS Latin-1, Mac OS Mail |

x-mac-latin1 (communÈment assimilÈ ý ISO-8859-1) | Mac OS Roman permutÈ pour s'aligner ý 8859-1 |

| NextStep Latin | ||

| CP 037 (EBCDIC-US) | cp037 | ISO 8859-1 avec diffÈrentes dispositions |

| ISO 8859-2 (Latin-2) | ISO-8859-2, latin2 | |

| ISO 8859-4 (Latin-4) | ISO-8859-4, latin4 | |

| CP 1250 (Windows Latin-2) | windows-1250, cp1250 | Partiellement 8859-2, plus des ajouts de C1 |

| CP 1257 (Windows Baltique) | windows-1257,cp1257 | |

| Mac OS Central Roman europÈen |

x-mac-centraleurroman | |

| Mac OS Croatian | x-mac-croatian | FondÈ sur Mac OS Roman |

| Mac OS Romanian | x-mac-romanian | FondÈ sur Mac OS Roman |

| ISO 8859-6 (Latin/Arabe) |

ISO-8859-6, arabe | |

| CP 1256 (Windows Arabe) |

windows-1256, cp1256 | Partiellement basÈ sur 8859-6, plus des ajouts de C1 |

| CP 864 (DOS Arabic) | cp864 | Encode les formes de prÈsentation Arabe |

| Mac OS Arabic | x-mac-arabic | |

| Mac OS Farsi | x-mac-farsi | |

| GB 2312-80 | ||

| EUC-CN | GB2312, X-EUC-CN | ASCII et GB 2312-80 (8-bit) |

| CP 936 (DOS et Windows simplifiÈs) |

Similaire ý GBK | |

| Mac OS Chinois simplifiÈ |

FondÈ sur EUC-CN | |

| ISO 2022-CN ("GB") | ISO-2022-CN | ASCII et GB 2312-80 (7-bit) (voir RFC 1922) |

| HZ | HZ-GB-2312 | ASCII et GB 2312-80 (7-bit) (voir RFC 1842); |

| GBK (extended GB) | EUC-CN et Unihan (8-bit) | |

| CNS 11643 plane 1 | x-cns11643-1 | |

| CNS 11643 plane 2 | x-cns11643-2 | |

| EUC-TW | X-EUC-TW | ASCII et CNS 11643-1992 (8-bit) |

| Big-5 | Big5 | (8-bit) |

| CP 950 (DOS et Windows traditionnel) |

FondÈ sur Big-5 | |

| Mac OS (Chinois traditionnel) |

FondÈ sur Big-5 | |

| CCCII | ||

| EACC | ||

| ISO 8859-5 (Latin/Cyrillique) |

ISO-8859-5, cyrillique | |

| KOI8-R | KOI8-R | Voir RFC 1489 |

| CP 1251 (Windows Cyrillique) |

windows-1251, cp1251 | non fondÈ sur ISO 8859-5 |

| CP 866 (DOS Russe) |

cp866 | |

| Mac OS Cyrillic | x-mac-cyrillic | |

| Mac OS Ukrainian | x-mac-ukrainian | Mac OS Cyrillic avec deux remplacements |

| ISO 8859-7 | ISO-8859-7, grec | |

| ISO 5428 | ISO_5428:1980 | |

| CP 1253 (Windows Grec) |

windows-1253, cp1253 | Quasiment fondÈ sur 8859-7, plus des ajouts de C1 |

| Mac OS Greek | x-mac-greek | |

| Greek CCITT | greek-ccitt | |

| ISO 8859-8 (Latin/HÈbreux) |

ISO-8859-8, hÈbreux | |

| CP 1255 (Windows HÈbreux) |

windows-1255, cp1255 | Principalement basÈ sur 8859-8, plus des ajouts C1 |

| Mac OS Hebrew (2 variantes) |

x-mac-hebrew | |

| ISCII-91 | Encodages parallËles pour tous les scripts indiens | |

| Mac OS Gujarati | ||

| Mac OS Devanagari | ||

| Mac OS Gurmukhi | ||

| JIS X0208 | ||

| JIS X0212 | ||

| EUC-JP | EUC-JP, X-EUC-JP | JIS 201, JIS 208 et JIS 212 (8-bit) |

| ISO 2022-JP ("JIS") |

ISO-2022-JP | JIS 201, JIS 208 et JIS 212 (7-bit); RFC 1468 |

| Shift-JIS | Shift_JIS, x-sjis, x-shift-jis | JIS 201 et JIS 208 (8-bit) |

| CP 932 (DOS et Windows) |

FondÈ sur Shift-JIS | |

| Mac OS Japanese | FondÈ sur Shift-JIS | |

| KSC 5601-1987 | ||

| EUC-KR | EUC-KR | ASCII et KSC 5601-87 (8-bit); RFC 1557 |

| CP 949 (DOS et Windows) |

Code Hangul unifiÈ : EUC-KR et Johab | |

| Mac OS Korean | FondÈ sur EUC-KR | |

| ISO 2022-KR ("KSC") |

ISO-2022-KR | ASCII et KSC 5601-87 (7-bit): RFC 1557 |

| KSC 5700 | ||

| TIS 620-2533 | ||

| CP 874 (DOS et Windows) |

cp874 | FondÈ sur TIS 620-2533 |

| Mac OS Thai | x-mac-thai | FondÈ sur TIS 620-2533 |

| ISO 8859-9 (Latin-5) | ISO-8859, latin5 | |

| ISO 8859-3 (Latin-3) | ISO-8859-3 | |

| CP 1254 (Windows Latin-5) |

windows-1254, cp1254 | |

| Mac OS Turkish | x-mac-turkish | FondÈ sur Mac OS Roman |

| VISCII | VISCII | RFC 1456 |

| TCVN-n | ||

| CP 1258 (Windows Vietnamien) |

windows-1258, cp1258 | |

| Adobe Symbol | Adobe-Symbol-Encoding | |

| Mac OS Symbol | x-mac-symbol | FondÈ sur Adobe Symbol |

| Mac OS dingbats | x-mac-dingbats | FondÈ sur Adobe Zapf Dingbats |

| CaractËres | Codes numÈriques | RÈfÈrences d'entitÈs | Descriptions |

|---|---|---|---|

|   | | Espace | |

| ! | ! | ! | Point d'exclamation |

| " | " | " | Marque de citation |

| # | # | # | DiËse |

| $ | $ | $ | Dollar |

| % | % | % | Pour-cent |

| & | & | & | Et commercial (esperluette) |

| ` | ' | ' | Apostrophe |

| ( | ( | ( | ParenthËse de Gauche |

| ) | ) | ) | ParenthËse de Droite |

| * | * | * | AstÈrisque |

| + | + | + | Plus |

| , | , | , | Virgule |

| - | - | ‐ | Tiret (signe moins) |

| . | . | . | Point |

| / | / | / | Barre de fraction (slash) |

| 0 | 0 | Chiffre zÈro | |

| 1 | 1 | Chiffre un | |

| 2 | 2 | Chiffre deux | |

| 3 | 3 | Chiffre trois | |

| 4 | 4 | Chiffre quatre | |

| 5 | 5 | Chiffre cinq | |

| 6 | 6 | Chiffre six | |

| 7 | 7 | Chiffre sept | |

| 8 | 8 | Chiffre huit | |

| 9 | 9 | Chiffre neuf | |

| : | : | : | Deux Points |

| ; | ; | ; | Point-virgule |

| < | < | < | InfÈrieur |

| = | = | = | Egal |

| > | > | > | SupÈrieur |

| ? | ? | ? | Point d'interrogation |

| @ | @ | @ | Arobase |

| a | A | A, Majuscule | |

| b | B | B, Majuscule | |

| C | C | C, Majuscule | |

| D | D | D, Majuscule | |

| E | E | E, Majuscule | |

| F | F | F, Majuscule | |

| G | G | G, Majuscule | |

| H | H | H, Majuscule | |

| i | I | I, Majuscule | |

| J | J | J, Majuscule | |

| K | K | K, Majuscule | |

| L | L | L, Majuscule | |

| M | M | M, Majuscule | |

| N | N | N, Majuscule | |

| O | O | O, Majuscule | |

| p | P | P, Majuscule | |

| q | Q | Q, Majuscule | |

| R | R | R, Majuscule | |

| S | S | S, Majuscule | |

| T | T | T, Majuscule | |

| u | U | U, Majuscule | |

| V | V | V, Majuscule | |

| W | W | W, Majuscule | |

| X | X | X, Majuscule | |

| Y | Y | Y, Majuscule | |

| Z | Z | Z, Majuscule | |

| [ | [ | Crochet Gauche | |

| \ | \ | barre oblique inversÈe (Antislash) | |

| ] | ] | Crochet de droite | |

| ^ | ^ | Accent circonflexe | |

| _ | _ | SoulignÈ | |

| ` | ` | Accent grave | |

| a | a | a, Minuscule | |

| b | b | b, Minuscule | |

| c | c | c, Minuscule | |

| d | d | d, Minuscule | |

| e | e | e, Minuscule | |

| f | f | f, Minuscule | |

| g | g | g, Minuscule | |

| h | h | h, Minuscule | |

| i | i | i, Minuscule | |

| j | j | j, Minuscule | |

| k | k | k, Minuscule | |

| l | l | l, Minuscule | |

| m | m | m, Minuscule | |

| n | n | n, Minuscule | |

| o | o | o, Minuscule | |

| p | p | p, Minuscule | |

| q | q | q, Minuscule | |

| r | r | r, Minuscule | |

| s | s | s, Minuscule | |

| t | t | t, Minuscule | |

| u | u | u, Minuscule | |

| v | v | v, Minuscule | |

| w | w | w, Minuscule | |

| x | x | x, Minuscule | |

| y | y | y, Minuscule | |

| z | z | z, Minuscule | |

| { | { | Accolade de Gauche | |

| | | | | Verticale de barre | |

| } | } | Accolade de Droite | |

| ~ | ~ | Tilde | |

|  ‰ ™ | InutilisÈ | ||

| ™ | ™ | ™ | Signe Marque enregistrÈe |

| š ý Ÿ | ¡ | InutilisÈ | |

|   | | Espace insÈcable | |

| ° | ¡ | ¡ | Exclamation inversÈe |

| ¢ | ¢ | ¢ | Cent (monnaie USA) |

| £ | £ | £ | Livre sterling |

| § | ¤ | ¤ | Symbole monÈtaire gÈnÈral |

| • | ¥ | ¥ | Yens |

| | | ¦ | ¦ ou &brkbar; |

Barre verticale brisÈe |

| ß | § | § | Section |

| ® | ¨ | ¨ ou ¨ |

TrÈma |

| © | © | © | Droit d'auteur |

| ™ | ª | ª | Ordinal fÈminin |

| ´ | « | « | Guillemet franÁais ouvrant gauche |

| ¨ | ¬ | ¬ | Symbole "not" (opposÈ de) |

| - | ­ | ­ | Tiret de cÈsure |

| Æ | ® | ® | Marque dÈposÈe |

| Ø | ¯ | ¯ ou &hibar; |

Macron |

| ∞ | ° | ° | DegrÈ |

| ± | ± | ± | Plus ou moins |

| 2 | ² | ² | Exposant 2 |

| 3 | ³ | ³ | Exposant 3 |

| ¥ | ´ | ´ | Accent aigu |

| µ | µ | µ | Lettre grecque "mu" |

| ∂ | ¶ | ¶ | Paragraphe |

| ∑ | · | · | Point mÈdian |

| ¸ | ¸ | ¸ | CÈdille |

| 1 | ¹ | ¹ | Exposant 1 |

| ∫ | º | º | Ordinal masculin |

| ª | » | » | Guillemet franÁais fermant droit |

| º | ¼ | ¼ | Fraction un quart |

| Ω | ½ | ½ | Fraction un demi |

| æ | ¾ | ¾ | Fraction trois-quarts |

| ø | ¿ | ¿ | Point d'interrogation inversÈ |

| ¿ | À | À | A, accent grave |

| ¡ | Á | Á | A, accent aigu |

| ¬ | Â | Â | A, accent circonflexe |

| √ | Ã | Ã | A, tilde |

| ƒ | Ä | Ä | A, trÈma |

| ≈ | Å | Å | A, anneau |

| ∆ | Æ | Æ | E dans la (ligature) |

| « | Ç | Ç | C, cÈdille |

| » | È | È | E, accent grave |

| … | É | É | E, accent aigu |

| Ê | Ê | E, accent circonflexe | |

| À | Ë | Ë | E, trÈma |

| Ã | Ì | Ì | I, accent grave |

| Õ | Í | Í | I, accent aigu |

| Œ | Î | Î | I, accent circonflexe |

| œ | Ï | Ï | I, trÈma |

| – | Ð | Ð ou Đ |

Eth majuscule |

| — | Ñ | Ñ | N, tilde |

| “ | Ò | Ò | O, accent grave |

| ” | Ó | Ó | O, accent aigu |

| ‘ | Ô | Ô | O, accent circonflexe |

| ’ | Õ | Õ | O, tilde |

| ÷ | Ö | Ö | O, trÈma |

| x | × | × | Signe "multipliÈ" |

| ÿ | Ø | Ø | O, barrÈ |

| Ÿ | Ù | Ù | U, accent grave |

| ⁄ | Ú | Ú | U, accent aigu |

| € | Û | Û | U, accent circonflexe |

| Ð | Ü | Ü | U, trÈma |

| ð | Ý | Ý | Y, accent aigu |

| Þ | Þ | Þ | Thorn majuscule |

| þ | ß | ß | Ligature de szet |

| ý | à | à | a, accent grave |

| · | á | á | a, accent aigu |

| ‚ | â | â | a, accent circonflexe |

| „ | ã | ã | a, tilde |

| ‰ | ä | ä | a, trÈma |

| Â | å | å | a, anneau |

| Ê | æ | æ | e dans l'a |

| Á | ç | ç | c, cÈdille |

| Ë | è | è | e, accent grave |

| È | é | é | e, accent aigu |

| Í | ê | ê | e, accent circonflexe |

| Î | ë | ë | e, trÈma |

| Ï | ì | ì | i, accent grave |

| Ì | í | í | i, accent aigu |

| Ó | î | î | i, accent circonflexe |

| Ô | ï | ï | i, trÈma |

| | ð | ð | eth minuscule |

| Ò | ñ | ñ | n, tilde |

| Ú | ò | ò | o, accent grave |

| Û | ó | ó | o, accent aigu |

| Ù | ô | ô | o, accent circonflexe |

| ı | õ | õ | o, tilde |

| ˆ | ö | ö | o, trÈma |

| ˜ | ÷ | ÷ | Signe "divisÈ par" |

| ¯ | ø | ø | o, barrÈ |

| ˘ | ù | ù | u, accent grave |

| ˙ | ú | ú | u, accent aigu |

| ˚ | û | û | u, accent circonflexe |

| ¸ | ü | ü | u, trÈma |

| ˝ | ý | ý | y, accent aigu |

| ˛ | þ | þ | Thorn minuscule |

| ˇ | ÿ | ÿ | y, trÈma |

| ... | |||

| å | Œ | Œ | E dans l'O |

| ú | œ | œ | e dans l'o |

| ... | |||

| Ä | € | € | Euro |

A - B - C - D - E - F - G - H - I - J - K - L - M -

N - O - P - Q - R - S - T - U - V - W - X - Y - Z

A - B - C - D - E - F - G - H - I - J - K - L - M -

N - O - P - Q - R - S - T - U - V - W - X - Y - Z

Les identificateurs CLSID (CLasse IDentifier) sont utilisÈs pour appeler des applications Microsoft Windows dans des prorammes Ècrits dans divers langages tels que l'ASP, le PHP ou d'autres.

La liste des identificateurs CLSID prÈsents sur un serveur se trouvent dans le fichier regedit.exe, dans le rÈpertoire HKEY_CLASSES_ROOT classÈs par application.

Une liste complËte classÈe par identificateurs, se trouve Ègalement sous le dossier CLSID du mÍme rÈpertoire.

Les pages de code (CodePages) standards supportÈs par Windows sont citÈes dans le tableau ci-dessous avec le ou les jeux de caractËres et les langues correspondants.

A - B - C - D - E - F - G - H - I - J - K - L - M -

N - O - P - Q - R - S - T - U - V - W - X - Y - Z

Les entÍtes des messages Internet sont normalisÈs par les RFC (Requests For Comments) 822, 2045, 2046, 2047, 2048, 2049 relatif au extensions polyvalentes des messages internet (MIME : Multipurpose Internet Mail Extensions).

| Les champs d'entÍte |

|---|

| From: expediteur@email.com [, ...] CRLF |

| reprÈsente la liste des auteurs du courrier. |

| Sender: expediteur@email.com CRLF |

| reprÈsente l'adresse de l'expÈditeur du courrier. |

| Reply-To: adresse_reponse@email.com [, ...] CRLF |

| reprÈsente l'adresse de rÈponse au courrier Èlectronique. |

| To: destinataire@email.com [, ...] CRLF |

| reprÈsente la liste d'adresses des destinataires du courrier. |

| Cc: destinataire_copie@email.com [, ...] CRLF |

| reprÈsente la liste des destinataires d'une copie du courrier. |

| Bcc: destinataire_copie@email.com [, ...] CRLF |

| reprÈsente les destinataires non-visible d'une copie du courrier. |

| Message-ID: code_message CRLF |

| reprÈsente un code unique d'identification du courrier. |

| In-Reply-To: message_id [, ...] CRLF |

| est utilisÈ pour identifier le (ou les) courriers pour lequel il en est un nouveau. |

| References: message_id CRLF |

| est utilisÈ pour identifier le fil de la conversation. |

| Subject: [Re:] Sujet... CRLF |

| reprÈsente le sujet du courrier Èlectronique avec optionnellement le suffixe Re: pour une rÈponse. |

| Comments: Commentaire... CRLF |

| reprÈsente un commentaire ý propos du courrier. |

| Keywords: Mot-clÈ [, ...] CRLF |

| reprÈsente des mots-clÈs relatifs au courrier. |

| Date: date CRLF |

| reprÈsente des mots-clÈs relatifs au courrier. |

| MIME-Version: 1.0 CRLF |

| reprÈsente la version MIME du courrier. |

| Content-Type: type/sous-type; {charset = encodage} | {boundary = dÈlimiteur} CRLF |

| reprÈsente le type et le sous-type (text/plain, image/jpeg, audio/basic, application/postscript, etc.) et l'encodage (US-ASCII ou ISO-8859-X) du contenu d'un courrier. Si le couple type/sous-type possËde la valeur multipart/mixed ou multipart/alternative, l'attribut boundary permet de dÈlimiter les parties encodÈes diffÈremment par une chaÓne de caractËres spÈciale. |

| Content-transfer-encoding: 7bit | 8bit | binary | quoted-printable | base64 CRLF |

| dÈfinit un mÈcanisme d'encodage du contenu d'un courrier. |

| Content-ID: message_id CRLF |

| reprÈsente une rÈfÈrence ý un contenu d'un autre courrier. |

| Content-Description: texte... CRLF |

| reprÈsente une information descriptive ý propos du contenu d'un courrier. |

From: Jacques Crenca <j_c@domaine.net> To: Jean Jean <jean2@dom.com> Reply-To: "Jacques Crenca" <message@domaine.net> Subject: Re: Bonjour Date: Mon, 25 Mar 2002 09:18:52 -0200 Message-ID: <1255388558@domaine.net> In-Reply-To: <20012500365485@domaine.net> References: <20012500365485@domaine.net> MIME-Version: 1.0 Content-Type: text/plain; charset="iso-8859-1" Content-Transfer-Encoding: 7bit

Le second exemple fait appel ý un contenu mixte en assemblant deux messages ý un courrier Èlectronique.

From: Jacques Crenca <j_c@domaine.net> To: Jean Jean <jean2@dom.com> Bcc: Direction <pdg@domaine.net> Date: Mon, 25 Mar 2002 09:18:52 -0200 Subject: Critique du rapport n∞10254365 MIME-Version: 1.0 Message-ID: <1255388558@domaine.net> Content-Type: multipart/mixed; boundary="/-----10254365-----/" Content-ID: <id53464631236546@site.com> --/-----10254365-----/ PremiËre partie du message... --/-----10254365-----/ Content-Type: multipart/digest; boundary="/-----suite du courrier-----/" --/-----suite du courrier-----/ From: Emile Ntamack <emile@domaine.net> Date: Mon, 25 Mar 2002 09:18:52 -0200 Subject: Remarque d'un interlocuteur Seconde partie du message... --/-----suite du courrier-----/ From: Jean-Pierre Rives <jp.rives@domaine.net> Date: Mon, 25 Mar 2002 09:18:52 -0200 Subject: Remarque d'une autre personne TroisiËme partie du message... --/-----suite du courrier-----/ --/-----10254365-----/--

Un message l'attribut content-type Ègal ý multipart/alternative possËde plusieurs parties proposant un contenu identique mais accessible par diffÈrent mÈcanisme. Dans l'exemple ci-dessous, un contenu spÈcial est proposÈ selon trois mÈthodes alternatives.

From: Jacques Crenca <j_c@domaine.net>

To: Jean Jean <jean2@dom.com>

Date: Mon, 25 Mar 2002 09:18:52 -0200

Subject: Sujet du courrier

MIME-Version: 1.0

Message-ID: <123486709786768@domaine.net>

Content-Type: multipart/alternative; boundary=216878686686346458

Content-ID: <id53464631236546@site.com>

--216878686686346458

Content-Type: message/external-body; name="fichier.ps";

site="laltruiste.com"; mode="image";

access-type=ANON-FTP; directory="fichier/rapport";

expiration="Fri, 14 Jun 1991 19:13:14 -0400 (EDT)"

Content-type: application/postscript

Content-ID: <id216878686686346458@laltruiste.com>

--216878686686346458

Content-Type: message/external-body; access-type=local-file;

name="/doc/sujet/fichier.ps";

site="laltruiste.com";

expiration="Fri, 14 Jun 1991 19:13:14 -0400 (EDT)"

Content-type: application/postscript

Content-ID: <id216878686686346458@laltruiste.com>

--216878686686346458

Content-Type: message/external-body;

access-type=mail-server

server="laltruiste@server.net";

expiration="Fri, 14 Jun 1991 19:13:14 -0400 (EDT)"

Content-type: application/postscript

Content-ID: <id216878686686346458@laltruiste.com>

get fichier.rtf

--216878686686346458--Il existe diffÈrents modes permettant d'affecter des droits d'accËs aux fichiers ou aux rÈpertoires.

Les droits d'accËs peuvent se faire en lecture (r : read), en Ècriture (w : write) et en exÈcution (x : execute) ou bien en une quelconque combinaison de ces trois derniers.

droits d'accËs : rwx r-x r-- Ègale ý 7 5 4

Les permissions peuvent Ítre accordÈes diffÈremment ý trois types d'utilisateurs : les propriÈtaires, les utilisateurs faisant partis d'un groupe et les tous les autres.

Chaque type est reprÈsentÈ par un nombre octal rÈsultant d'une addition des valeurs de bit provenant de chacun de leurs attributs.

Valeurs des attributs| Attribut | Action | Valeur |

|---|---|---|

| r | Aucun | 0 |

| x | eXecute | 1 |

| w | Write | 2 |

| r | Read | 4 |

| Type | Attributs | Valeur |

|---|---|---|

| PropriÈtaire | rwx | 7 |

| Groupe | rwx | 7 |

| Autres | rwx | 7 |

| Valeur | Attributs | Description |

|---|---|---|

| 7 | rwx | procure des droits en lecture, Ècriture et en exÈcution. |

| 6 | rw- | procure des droits en lecture et en Ècriture. |

| 5 | r-x | procure des droits en lecture et en exÈcution. |

| 4 | r-- | procure des droits en lecture seule. |

| 3 | -wx | procure des droits en Ècriture et en exÈcution. |

| 2 | -w- | procure des droits en Ècriture seule. |

| 1 | --x | procure des droits en exÈcution seule. |

| 0 | --- | Aucune permission n'est accordÈe. |

- entier : -limite_systËme, -124, -45, -2, 0, 14, 78, 325, limite_systËme.

- rÈel : -limite_systËme, -43E+541, -15.62, -0.08502, 0.0, 25.36, 9778.03, 759E-95, limite_systËme.

- caractËre : caractËres Unicode : [a-zA-Z0-9] et n'importe quels caractËres accentuÈs (È, ý, ˆ, etc..) ou spÈciaux ($, #, ?, etc..).

- chaÓne : n'importe quelle suite de caractËres "\tUne brebis ÈgarÈe dans la forÍt\n".

- boolÈen : vrai (true : 1) ou faux (false : 0)

- ÈnumÈrÈ : reprÈsente une collection de constantes ÈnumÈrÈes possibles pour une variable.

# CrÈation # type mois : chaÓne : ("janvier","fÈvrier","mars", "avril","mai","juin", "juillet","ao˚t","septembre", "octobre","novembre","dÈcembre",); type num_mois : entier : (1,2,3,4,5,6,7,8,9,10,11,12); - intervalle : reprÈsente un intervalle de valeur possible pour une variable.

# CrÈation # type num_mois : entier : 1..12; type alphabet : caractËre : 'A'..'Z'; type ÈtÈ : mois : "juillet".."septembre";

Les constantes# CrÈation # var identificateur : type; var identificateur : type := valeur_initialisatrice; var i : entier; var j : entier := 0; # Affectation # variable := valeur; phrase := "Une chaÓne de caractËres...";

Les expressions# CrÈation # const IDENTIFICATEUR : type := valeur_constante; const PI : rÈel := 3.14;

Les opÈrateurs arithmÈtiquesvariable : type := expression; nom : chaÓne := "Jean-Pierre" + " " + "RODERER"; surface : rÈel := PI * Rayon ** 2; reussir : boolÈen := vrai et faux ou vrai et non faux;

- + (unaire), - (unaire),

- ** (puissance),

- *, /, div (division d'entier), modulo,

- + (binaire), - (binaire).

Les opÈrateurs boolÈensvar resultat : rÈel := 4 * -5 / -2 + 20 - 5 ** 3 / 10; resultat := ((((4 * (-5)) / (-2)) + 20) - ((5 ** 3) / 10)); resultat := (((-20 / -2) + 20) - (125 / 10)); resultat := 30 - 12.5; resultat := 17.5;

- non

- et

- ou

Les opÈrateurs de comparaisonsnon Exp1 et Exp2 ou Exp3 et non Exp4 ou Exp5 ((((non Exp1) et Exp2) ou (Exp3 et (non Exp4))) ou Exp5)

- = : ÈgalitÈ,

- <> : diffÈrence,

- >= : supÈrieur ou Ègal,

- <= : infÈrieur ou Ègal,

- > : supÈrieur,

- < : infÈrieur.

variable : boolÈen := expression_comparative; rÈussite : boolÈen := i < 10; rÈussite : boolÈen := (i < 10) et (j <> 0); L'opÈrateur de concatÈnation var resultat : chaÓne := chaÓne + chaÓne2 + caractËre + ... + chaÓneN; resultat : chaÓne := "Bonjour " + 'ý' + " tous"; resultat := "Bonjour ý tous";

Les opÈrateurs sont associatifs ý gauche hormis l'opÈrateur de puissance **.

La mise entre paranthËses d'une expression contraint ý une Èvaluation prioritaire de cette derniËre.

Les procÈdures# CrÈation #

proc identificateur[([val param_val: type,...,param_valN: type][;

valres param_val_res: type,...,param_val_resN: type][;

res param_res: type,...,param_rÈsN: type])];

[variable_locale : type := valeur;

...

variable_localeN : type := valeur;]

dÈbut

Instructions...

fproc

proc compteur;

var cpt : entier := 0;

i : entier;

dÈbut

pour i := 0 jusqu'ý 10 faire

cpt := cpt + 1;

Ècrire(i, " ", cpt);

fpour;

fproc

proc tri(val nb : entier; valres un_tableau :

tableau[1..MAX]; res reussie : boolean)# CrÈation #

fonction identificateur([paramËtre: type,...,paramËtreN: type]): type;

[variable_locale : type := valeur;

...

variable_localeN : type := valeur;]

dÈbut

Instructions...

rÈsultat valeur;

ffonction

fonction aire_cercle(diamËtre : rÈel) : rÈel;

var PI : rÈel := 3.14;

dÈbut

aire : rÈel := (PI * (diamËtre ** 2)) / 2;

resultat aire;

ffonction

# Appel de fonction #

variable : type_fonction :=

identificateur_fonction([argument,..., argumentN]);

surface : rÈel := aire_cercle(15);# CrÈation #

type identificateur : struct

variable : type,

...,

variableN : type

fstruct;

...

identificateurN struct

variable : type,

...,

variableN : type

fstruct;

type personnel : struct

identifiant : entier,

nom, prÈnom : chaÓne,

date_naissance : chaÓne(10),

adresse : chaÓne,

code_postal : entier,

ville : chaÓne,

pays : chaÓne,

telephone : entier

fstruct;

sociÈtÈ : struct

num_siret : entier,

nom : chaÓne,

dirigeant : personnel,

nb_personnel : entier

fstruct;

# DÈclaration de variable structure #

var nom_variable : identificateur_structure;

var dirigeant : personnel;

var entreprise : sociÈtÈ;

# Affectation #

identificateur_structure.nom_champs := valeur;

entreprise.dirigeant.nom := "MAGNARD";

entreprise.nom := "ALAPAGE";

entreprise.num_siret := 41426553800010;

# Lecture #

variable : type_champs := identificateur_structure.nom_champs;

pdg : chaÓne := entreprise.dirigeant.nom

+ " " + entreprise.dirigeant.prÈnom

# Utilisation avec avec #

avec identificateur_structure faire

nom_champs := valeur;

variable : type_champs := nom_champs;

favec;

avec entreprise faire

nom := "ALAPAGE";

dirigeant.pays := "France";

avec dirigeant faire

nom := "MAGNARD";

prÈnom := "Patrice";

favec;

favec;# CrÈation #

identificateur : tableau[dÈbut..fin{, ..., dÈbutN..finN}] de type

un_tableau : tableau[1..10,1..10] de entier;

#CrÈation d'un tableau bidimensionnel de 100 cellules#

# Affectation #

tableau[index{, indexN}] := valeur;

un_tableau[1,1] := 12;

# Lecture #

tableau[index{, indexN}] := valeur;

type_tableau : variable := un_tableau[1,1] := 12;Ècrire(valeur);

Ècrire("Notions d'algorithme");si expression_boolÈenne

alors instructions...;

[sinon si seconde_expression_boolÈenne

alors instructions...;]

[...]

[sinon si NiËme_expression_boolÈenne

alors instructions...;]

[sinon Instructions...;]

fsi

si variable < 10 alors

Ècrire("La variable est supÈrieure ý 10 :", variable);

sinon si variable > 10 alors

Ècrire("La variable est infÈrieure ý 10 :", variable););

sinon si variable = 10 alors

Ècrire("La variable est Ègale ý 10 :", variable););

fsichoix

expression_boolÈenne -> cas

Instructions...;

fcas

...

expression_boolÈenneN -> cas

Instructions...;

fcas

fchoix;

choix

mois = "janvier"

ou mois = "fÈvrier"

ou mois = "mars" -> cas;

Ècrire("Nous sommes dans la saison hivernale.");

fcas

mois = "avril"

ou mois = "mai"

ou mois = "juin" -> cas;

Ècrire("Nous sommes dans la saison du printaniËre.");

fcas

mois = "juillet"

ou mois = "ao˚t"

ou mois = "septembre" -> cas;

Ècrire("Nous sommes dans la saison estivale.");

fcas

mois = "octobre"

ou mois = "novembre"

ou mois = "dÈcembre" -> cas;

Ècrire("Nous sommes dans la saison automnale.");

fcas

fchoix;rÈpÈter

Instructions...

jusqu'ý expression_boolÈenne

i : entier := 0;

rÈpÈter

Ècrire("Contenu cellule ", i, " : ", tableau[i], "\n");

i := i + 1;

jusqu'ý i >= tableau.longueur()tant que expression_boolÈenne

Instructions...

fin tant que

i : entier := 0;

tant que i < tableau.longueur()

Ècrire("Contenu cellule ", i, " : ", tableau[i], "\n");

i := i + 1;

fin tant quepour expression_d'initialisation

[1(dÈfaut) | pas expression_d'incrÈmentation]

jusqu'ý expression_finale

faire

Instructions...

fin pour

num : entier := 0;

pour i := 0 pas 2 jusqu'ý 10 faire

num := num + 1;

Ècrire("NumÈro de boucle et valeur de i : ", num, " et ", i);

fin pourlire(variable);

lire(nom);

algorithme

var nom, prÈnom : chaÓne;

dÈbut

Ècrire("Saisissez vos nom et prÈnom ",

"sÈparÈs par une virgule : ");

lire(nom, prÈnom);

Ècrire("Bienvenue dans ce programme ",

prÈnom, " ", nom);

finPrÈcondition et Postcondition# CrÈation # algorithme dÈclaration des objets dÈbut instructions... fin

Une prÈcondition reprÈsente les Ètats initiaux possibles des objets ÈnoncÈs dans un problËme ý rÈsoudre par un algorithme.

Tandis qu'une postcondition reprÈsente les Ètats finaux de ces mÍmes objets.

P : prÈdicat_prÈconditionnel, Q : prÈdicat_postconditionnel # a et b sont des chaÓnes ý comparer lexicographiquement # P: a <> b, Q: c = max(a, b) # signifie que a et b sont strictement diffÈrents et qu'il faut Ècrire un algorithme pour dÈterminer le plus grand d'entre eux. # (c = a et c <> b) ou (c = b et c <> a) algorithme var a, b, c : chaÓne; dÈbut si a > b alors c := a; sinon si b > a alors c := b; fsi; fin P: a >= b Q: c = max(a, b) algorithme var a, b, c : chaÓne; (c = a et c >= b) ou (c = b et c < a) dÈbut si a >= b alors c := a; sinon c := b; fsi; fin P: n > 2, Q: factorielle = f(n) (f = 1 et n <= 2) ou (f = x et n > 2) fonction factorielle(n : entier) : entier; entier : i, f := 1; dÈbut pour i := 2 jusqu'ý n faire f = f * i; fpour resultat f; ffonction

fonction longueur(val chaÓne_source : chaÓne) : entier;

fonction morceau(val var_chaÓne : chaÓne,

pos_dÈbut, pos_fin : entier) : chaÓne;

fonction index(val chaÓne_source,

chaÓne_recherchÈe : chaÓne) : entier;

proc insÈrer(val chaÓne_inseree : chaÓne, position : entier,

valres chaÓne_source : chaÓne);

proc effacer(val pos_dÈbut, pos_fin : entier,

valres chaÓne_source : chaÓne);

# Exemples #

chaÓne_source : chaÓne := "Microsoft ajoutera un outil "

+ "XML ý sa suite Office en 2003.";

taille : entier := longueur(chaÓne_source);

taille := 58;

insÈrer("peut-Ítre ", 19, chaÓne_source);

chaÓne_source : chaÓne := "Microsoft ajoutera peut-Ítre un outil "

+ "XML ý sa suite Office en 2003.";| TABLEAU symbolisant la relation PERSONNEL | |||||

| id | NOM | PRENOM | |||

| L | T | 001357 | LECLERC | Aurore | |

| I | U | 1013056 | CONTINE | Magalie | |

| G | o | p | 1036412 | ASUR | Aurianne |

| N | u | L | 1055848 | ALHEUR | Jean-Christophe |

| E | E | 1103256 | PATTRON | Delphine | |

| S | S | 1123480 | MILLAUD | Marc | |

| C O L O N N E S ou C H A M P S | |||||

fonction compter_ligne(val rel : relation) : entier;

fonction ÈnumÈrer_ligne(val rel : relation) : entier;

fonction ÈnumÈration_terminÈe(val numÈro_ÈnumÈration : entier)

: boolÈen;

proc fermer_ÈnumÈration(val numÈro_ÈnumÈration : entier);

fonction ligne_suivante(val numÈro_ÈnumÈration : entier) : ligne;

proc ajouter_ligne(val rel : relation, ligne : t_ligne,

res ok : boolÈen);

proc supprimer_ligne(val rel : relation, clÈ : t_clÈ,

res ok: boolÈen);

proc modifier_ligne(val rel : relation, ligne : t_ligne,

res ok boolÈen);

proc rechercher_ligne(val rel : relation, clÈ : t_clÈ,

res ligne : t_ligne, trouvÈ : boolÈen);

# Exemples #

var num_lignes : entier := compter_ligne(PERSONNEL);

ajouter_ligne(PERSONNEL, "1032578 MOULET Isabelle", reussi);

rechercher_ligne(PERSONNEL, 1036412, enregistrement, existe);

algorithme

type opÈration : (1, 2, 3);

type tuple : struct

ID : entier,

NOM : chaÓne,

PRENOM : chaÓne

fstruct;

var action : opÈration;

tableau : relation;

ligne : tuple;

ident : entier;

nom, prÈnom : chaÓne;

proc affichage(val rel : relation);

var i : entier := 0;

dÈbut

i := ÈnumÈrer_ligne(rel);

Ècrire("\tID \tNom \tPrÈnom");

tant que non(ÈnumÈration_terminÈe(i))

ligne := tuple_suivant(i);

avec ligne faire

Ècrire("\t", ID, "\t", NOM, "\t", PRENOM);

favec;

fin tant que;

fin

proc modification(rel : relation);

var rÈussi : boolean;

dÈbut

choix

action = 1 -> cas

Ècrire("fournissez les donnÈes (ID, NOM, PRENOM) :");

lire(ident, nom, prÈnom);

avec ligne faire

lire(ID, NOM, PRENOM);

favec;

ajouter_ligne(rel, ligne, rÈussi);

si rÈussi alors Ècrire("Ajout rÈussi !");

sinon Ècrire("Echec de l'ajout !");

fsi

fcas

action = 2 -> cas

Ècrire("fournissez la clÈ de l'enregistrement (ID) :");

lire(ident);

supprimer_ligne(rel, ident, rÈussi);

si rÈussi alors Ècrire("Suppression rÈussie !");

sinon Ècrire("Echec de la suppression !");

fsi

fcas

action = 3 -> cas

Ècrire("fournissez les donnÈes (ID, NOM, PRENOM) :");

avec ligne faire

lire(ID, NOM, PRENOM);

favec;

modifier_ligne(rel, ligne, rÈussi);

si rÈussi alors Ècrire("Modification rÈussie !");

sinon Ècrire("Echec de la modification !");

fsi

fcas

fchoix

fin

proc recherche(val rel : relation)

var rÈussi : boolean;

dÈbut

Ècrire("fournissez la clÈ de l'enregistrement (ID):");

lire(ident);

rechercher_ligne(rel, ident, ligne, reussi);

si rÈussi alors

Ècrire("La recherche a rÈussi :\n");

Ècrire(ligne);

sinon Ècrire("La recherche a ÈchouÈ !");

fsi

fin

dÈbut

tableau := PERSONNEL;

Ècrire("1 - Ajout d'un enregistrement,\n",

"2 - Modification du tableau,\n",

"3 - Recherche d'un enregistrement.\",

"choix : ");

lire(action);

choix

action = 1 -> cas

affichage(tableau);

fcas

action = 2 -> cas

modification(tableau);

fcas

action = 3 -> cas

recherche(tableau);

fcas

fchoix

finLes types abstraits introduisent la notion de mÈthodologie objet dans les algorithmes.

Un type abstrait est constituÈ de plusieurs constantes, variables et mÈthodes (fonctions ou procÈdures) dont certaines constituent une interface par laquelle un objet pourra Ítre manipulÈ sans pour autant connaÓtre sa mise en oeuvre (ou implÈmentation).

# CrÈation d'un type abstrait #

type abstrait : identificateur

interface

# DÈclaration des mÈthodes #

{fonction* | proc} nom_mÈthode([arguments]){: type*};

...

{fonction* | proc} nom_mÈthodeN([arguments]){: type*};

reprÈsentation

# DÈclaration des variables et constantes #

{var | const} nom : type;

...

{var | const} nomN : type;

algorithmes

# DÈfinitions des mÈthodes #

{fonction* | proc} nom_mÈthode([arguments]){: type*};

...

dÈbut

...

fin

...

{fonction* | proc} nom_mÈthodeN([arguments]){: type*};

...

dÈbut

...

fin

ftypeabstrait

# CrÈation d'un objet #

var identificateur_objet : identificateur_type_abstrait;

# Utilisation des mÈthodes #

identificateur_objet.nom_mÈthode([arguments]);# Utilisation des variables et constantes # Une variable ou une constante dÈclarÈe dans reprÈsentation peut Ítre accÈdÈ dans toutes les mÈthodes du type abstrait.

Les variables peuvent Ègalement Ítre modifiÈes ý partir du bloc d'instructions de ces mÍmes mÈthodes.

# Exemple #

type abstrait : Calculatrice

interface

proc saisie(res valA, valB : rÈel, valOP : opÈration);

proc calcul(val valA, valB : rÈel, valOP : opÈration, res resultat: rÈel);

proc affichage(val valA, valB, resultat : rÈel, valOP : opÈration);

reprÈsentation

type opÈration : ÈnumÈration : ('+','-','*','/');

var valA, valB : rÈel, valOP : opÈration

algorithmes

proc saisie();

dÈbut

Ècrire("Entrez un calcul simple

[Nombre, (+ | - | * | /), Nombre (ex.:10.2, *, 5)] :");

lire(valA, valOP, valB);

fproc

proc calcul(res result: rÈel);

dÈbut

choix

type_calcul = '+' -> cas

result := addition(valA, valB);

fcas

type_calcul = '-' -> cas

result := soustraction(valA, valB);

fcas

type_calcul = '*' -> cas

result := multiplication(valA, valB);

fcas

type_calcul = '/' -> cas

result := division(valA, valB);

fcas

fchoix

fproc

proc affichage(val result : rÈel);

dÈbut

Ècrire("OpÈration : ", valA, " ", valOP, " ", valB, " = ", result);

fproc

fonction addition(val a, b) : rÈel;

dÈbut

rÈsultat (a + b);

ffonction

fonction soustraction(val a, b) : rÈel;

dÈbut

rÈsultat (a - b);

ffonction

fonction multiplication(val a, b) : rÈel;

dÈbut

rÈsultat (a * b);

ffonction

fonction division(val a, b) : rÈel;

dÈbut

rÈsultat (a / b);

ffonction

ftypeabstrait

algorithme

var calc : Calculatrice;

valeur_resultat : rÈel;

dÈbut

calc.saisie();

calc.calcul(valeur_resultat);

calc.affichage(valeur_resultat);

finLa programmation a ÈvoluÈ selon plusieurs Ètapes successives, en passant de l'assembleur ý des langages spÈcialisÈs tels que FORTRAN (1957) et COBOL (1959), puis aux langages procÈduraux comme BASIC (1964), PASCAL (1968) et C (1973) et enfin vers des langages orientÈes objets ý l'image du C++ (1983), Java (1995) et C# (2000).

Une des Ètapes principales fut la programmation structurÈe, appelÈe Ègalement procÈdurale ou impÈrative, dont le principe fondamental Ètait la dÈcmposition d'un programme en de multiples sous-programmes ou modules effectuant chacun une certaine action non ÈlÈmentaire, et partant, permettant de dÈcomplexifier une application de grande taille.

Les langages orientÈs objets sont une nouvelle mÈthode de programmation qui tend ý se rapprocher de notre maniËre naturelle d'apprÈhender le monde. Les L.O.O. se sont surtout posÈ la question "Sur quoi porte le programme ?". En effet, un programme informatique comporte toujours des traitements, mais aussi et surtout des donnÈes. Si la programmation structurÈe s'intÈresse aux traitements puis aux donnÈes, la conception objet s'intÈresse d'abord aux donnÈes, auxquelles elle associe ensuite les traitements. L'expÈrience a montrÈ que les donnÈes sont ce qu'il y a de plus stable dans la vie d'un programme, il est donc intÈressant d'architecturer le programme autour de ces donnÈes.

La programmation orientÈe objet se diffÈrencie radicalement de celle fondÈe sur des procÈdures. La programmation procÈdurale (ou impÈrative) met en oeuvre des fonctionnalitÈs Ècrites sous la forme d'une liste d'instructions ý exÈcuter progressivement, soit les unes aprËs les autres et Èventuellement avec des appels de procÈdures ou de fonctions effectuant chacune une certaine action non ÈlÈmentaire.

La programmation orientÈe objet (POO) est basÈe sur la reprÈsentation par des objets, des entitÈs dÈfinies par l'Ètude du problËme ý rÈaliser.

La POO dÈcompose un programme en de multiples classes, soit des modules autonomes accomplissant certaines t‚ches. Ces classes permettent de crÈer des objets par l'instanciation de ces classes.

Les procÈdures ou fonctions effectuent. En gÈnÈral, une telle action ne peut pas se programmer de la mÍme faÁon pour tous les types de donnÈes (ou objets).La POO permet de dÈvelopper des applications ý partir d'objets, c'est-ý-dire, d'entitÈs possÈdant des propriÈtÈs, des mÈthodes et des ÈvÈnements, ces objets pouvant Ítre une page Web, un formulaire, un tableau, une chaÓne de caractËres, un nombre, une image, etc..

Les propriÈtÈs sont des mÈthodes fournissant un accËs ý des valeurs simulant celles des champs. Les propriÈtÈs (ou attributs)d'un objet contiennent les valeurs relatives ý cet objet, telles que la taille d'un tableau, le type de donnÈes d'un nombre, la contenu d'une chaÓne de caractËres, etc..

Les propriÈtÈs peuvent Ítre simplement lues pour une affectation ou pour un affichage, ainsi que modifiÈes pour un paramÈtrage de l'objet ý certaines valeurs.

Les mÈthodes d'un objet reprÈsentent les opÈrations que cet objet peut accomplir comme l'ajout d'une valeur dans un tableau, la concatÈnation d'une chaÓne de caractËres, la conversion du type de donnÈes d'un nombre.

Les ÈvÈnements d'un objet consistent en la capture d'une action sur cet objet, ý l'image d'un clic de souris sur un bouton, la soumission d'un formulaire, le chargement et dÈchargement d'une page Web.

Les objets sont issus d'une instanciation de classe, ces derniËres lui fournissant des propriÈtÈs, des mÈthodes et des ÈvÈnements, soit les membres de cette classe.

Une classe est un type rÈfÈrence encapsulant des donnÈes (champs et constantes), ainsi qu'un comportement (mÈthodes, propriÈtÈs, indexeurs, ÈvÈnements, opÈrateurs, constructeurs et destructeurs), pouvant contenir des types imbriquÈs.

Les champs reprÈsentent des variables contenant des valeurs.

Les constantes reprÈsentent des champs contenant des valeurs fixes.

Les indexateurs permettent d'indexer un objet par l'intermÈdiaire des mÈthodes d'accËs get et set.

Les opÈrateurs permettent d'inclure les opÈrations mathÈmatiques de base dans les classes par l'intermÈdiaire de la surcharge des opÈrateurs.

SommaireLes langages orientÈs objets assimilent trois concepts fondamentaux :

- l'encapsulation,

- l'hÈritage,

- et le polymorrphisme.

EncapsulationL'encapsulation consiste en la capacitÈ d'un objet ý masquer ses donnÈes et mÈthodes internes, rendant uniquement accessibles les parties prÈvues de l'objet par le programme.

L'encapsulation est la capacitÈ que possËde un objet de masquer certains de ses ÈlÈments tout en fournissant un accËs ý d'autres ÈlÈments constituant l'interface utilisateur.

Les mÈthodes et les propriÈtÈs d'un objet peuvent Ítre divisÈes en membres visibles nÈcessaires au paramËtrage et aux opÈrations de l'objet demandÈs par l'utilisateur, et en membres invisibles participant ý l'implÈmentation de l'objet.

L'utilisation des modificateurs d'accËs permet d'appliquer les principes d'encapsulation, en dÈfinissant des niveaux de visibilitÈ (privÈ, public, protÈgÈ) des membres d'une classe.

AbstractionL'abstraction permet d'accroÓtre la concentration des programmeurs sur la modÈlisation d'un problËme par du code plutÙt que sur la maniËre dont les rÈsultats seront obtenus.

Un nom clair, exprimÈ en langage naturel, pour une classe permettra de connaÓtre avec certitude quelles fonctionnalitÈs accomplissent cette classe.

Ainsi, l'utilisation d'une classe sera d'autant plus intuitive si son nom est explicite, tout comme ceux de ses interfaces et de ses membres.

HÈritageL'hÈritage consiste en la crÈation d'une classe ý partir d'une classe existante, permettant de construire une hiÈrarchie de classes.

La nouvelle classe hÈrite automatiquement de l'ensemble des membres de la classe de base et par consÈquent, de toutes les fonctionnalitÈs de cette derniËre.

PolymorphismeLe polymorphisme caractÈrise la possibilitÈ de dÈfinir plusieurs mÈthodes avec un nom identique, mais des paramËtres diffÈrents. La mÈthode attendue est, alors, choisie en fonction des paramËtres fournis lors de son appel.

Le polymorsphisme permet d'appeler prÈcisÈment la mÈthode de la classe instanciant l'objet en cours, dans une hiÈrarchie de classes. Ainsi, un objet issu d'une classe dÈrivÈe pourra appeler la mÈthode de cette derniËre, tout en laissant de cÙtÈ les autres mÈthodes de mÍme nom dans la hiÈrarchie de classes du programme.

Le polymorphisme constitue, Ègalement, un moyen d'extension d'un programme sans nÈcessiter la modification du code existant.

Le couple PHP/MySQL associe un langage de script multi-plateformes ý un systËme de base de donnÈes efficace, dans le but de crÈer des applications Web dynamiques. PHPMyAdmin est une interface graphique Ècrite en PHP et destinÈe ý la manipulation et ý la gestion de base de donnÈes MySQL.

phpMyAdmin possËde les fonctions suivantes :

- CrÈation et suppression des bases de donnÈes,

- Gestion des privilËges d'accËs aux bases de donnÈes,

- Ajout, Èdition et suppression d'enregistrements et de champs

- ExÈcution de requÍtes SQL,

- Gestion des clÈs et index sur les donnÈes,

- Optimisation des tables de donnÈes,

- Importation ou exportation des donnÈes ý partir d'archives compressÈes ou de fichiers texte, CVS ou XML

- Administration d'un ou plusieurs serveurs de base de donnÈes et d'uniques base de donnÈes

En premier lieu, il faut tÈlÈcharger les derniËres versions stables de ces outils.

- PHP : http://www.php.net/downloads.php

- MySQL : http://www.mysql.com/downloads/index.html

- PHPMyAdmin : http://www.phpmyadmin.net/

En ce qui concerne PHP, il est plus simple de tÈlÈcharger la version PHP XXX installer permettant une installation automatisÈe ý l'aide d'un exÈcutable .exe et Ègalement la version compressÈe au format ZIP contenant plusieurs fichiers importants.

Une fois en possession de ces derniers, une dÈcompression des fichiers s'impose afin d'obtenir les fichiers installables.

A ce stade, vous lancez l'application PHP XXX installer, en repÈrant le rÈpertoire d'installation, en gÈnÈral C:\PHP, dans lequel vous collerez ensuite, le contenu du dossier php-XXX-Win32.

L'installation de MySQL ne nÈcessite qu'un simple double-clic sur le fichier setup.exe prÈsent dans le rÈpertoire mysql-XXX-win.

Le contenu du dossier phpMyAdmin-XXX doit Ítre recopiÈ ý la racine du site Web par dÈfaut, soit dans le rÈpertoire www ou wwwroot. Par ailleurs, il peut Ítre prÈfÈrable de renommer le dossier phpMyAdmin-XXX en phpMyAdmin, permettant un accËs simple et court ý l'interface d'administration (http://www.site.net/phpmyadmin/).

DÈsormais, il faut configurer l'ensemble de ces outils afin que chacun fonctionne dans la plÈnitude de leurs moyens et se reconnaisse sans problËme.

Dans un premier temps, il faut copier tous les fichiers .dll et autres prÈsents dans les rÈpetoires c:\php\dlls\ et c:\php\extensions\ dans le dossier system32 ou system (si le premier n'existe pas) de Windows.

L'Èdition par le bloc-notes du fichier php.ini localisÈ dans le rÈpertoire de Windows, en gÈnÈral c:\windows ou encore c:\winnt, doit permettre de configurer les extensions PHP.

;Extrait du fichier php.ini ;Windows Extensions ;Note that MySQL and ODBC support is now built in, ;so no dll is needed for it. ; extension=php_bz2.dll extension=php_cpdf.dll extension=php_crack.dll extension=php_curl.dll extension=php_db.dll extension=php_dba.dll extension=php_dbase.dll extension=php_dbx.dll extension=php_domxml.dll extension=php_exif.dll ;extension=php_fbsql.dll ;extension=php_fdf.dll ;extension=php_filepro.dll extension=php_gd.dll ;extension=php_gd2.dll extension=php_gettext.dll ;extension=php_hyperwave.dll extension=php_iconv.dll ;extension=php_ifx.dll ;extension=php_iisfunc.dll extension=php_imap.dll ;extension=php_interbase.dll extension=php_java.dll extension=php_ldap.dll extension=php_mbstring.dll ;extension=php_mcrypt.dll extension=php_mhash.dll extension=php_mime_magic.dll extension=php_ming.dll extension=php_mssql.dll extension=php_msql.dll ;extension=php_oci8.dll extension=php_openssl.dll ;extension=php_oracle.dll extension=php_pdf.dll extension=php_pgsql.dll extension=php_printer.dll extension=php_shmop.dll extension=php_snmp.dll extension=php_sockets.dll ;extension=php_sybase_ct.dll extension=php_w32api.dll extension=php_xmlrpc.dll extension=php_xslt.dll extension=php_yaz.dll extension=php_zip.dll

Le point-virgule permet de dÈsactiver l'extension attenante. Chacune des extensions actives dans PHP doit obligatoirement se trouver dans le rÈpertoire c:\php\extensions\, sinon un message d'erreur apparaitra lors du lancement de PHP.

La vÈrification de la bonne installation des extensions PHP, peut s'effectuer par l'intermÈdiaire de l'instruction phpinfo().

Pour cela, il suffit de crÈer un document PHP, lequel sera dÈnommÈ phpinfo.php et enregitrÈ sous la racine de votre site Web par dÈfaut.

<?php phpinfo(); ?>

Le chargement de ce fichier affichera toutes les informations relatives ý PHP. Si des erreurs d'installation subsistent, des messages d'erreurs seront affichÈs.

Si votre systËme utilise le kit de dÈveloppement Java (JDK), vous devrez modifier en consÈquence le fichier php.ini.

;Extrait du fichier php.ini [Java] java.class.path = .\php_java.jar java.home = C:\j2sdk java.library = C:\j2sdk\jre\bin\hotspot\jvm.dll java.library.path = .\

Vous pouvez de mÍme modifier la variable register_globals afin d'autoriser l'utilisation des variables globales.

register_globals = On

De mÍme, plusieurs autres domaines peuvent Ítre configurÈs dans ce fichier de configuration de PHP, tels que les chemins et rÈpertoires (Paths and Directories), les sessions, le tÈlÈchargement de fichiers (File Uploads), etc..

Les accËs aux bases de donnÈes peuvent Ègalement Ítre configurÈs dans le fichier php.ini, mais cela n'est pas recommandÈ pour des raisons de sÈcuritÈ.

La configuration de PHPMyAdmin s'effectue par l'entremise du fichier config.inc.php situÈ dans le rÈpertoire phpMyAdmin.

//Extrait du fichier config.inc.php ... $cfg['Servers'][$i]['host'] = 'localhost'; // MySQL hostname $cfg['Servers'][$i]['port'] = ''; // MySQL port - leave blank for default port ... $cfg['Servers'][$i]['auth_type'] = 'config'; // Authentication method (config, http or cookie based)? $cfg['Servers'][$i]['user'] = 'root'; // MySQL user $cfg['Servers'][$i]['password'] = ''; // MySQL password (only needed with 'config' auth_type) ...

Lors de l'installation de MySQL, un compte par dÈfaut est automatiquement crÈÈ, il s'agÓt de l'utilisateur root sans mot de passe.

Donc, il est possible d'ouvrir l'interface d'administration PHPMyAdmin avec la configuration par dÈfaut, mais cela devra Ítre immÈdiatement rectifiÈ pour des raisons de sÈcuritÈ Èvidentes.

L'ouverture de l'interface s'accomplit en lanÁant son navigateur Web, puis en saisissant dans la barre d'adresse le chemin adÈquat.

http://www.site.com/phpMyAdmin/index.php ou http://localhost/phpMyAdmin/index.php

A partir de lý, vous cliquez sur le lien PrivilËges prÈsent sur la page de droite.

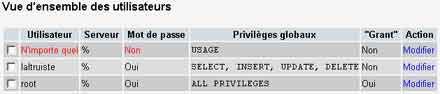

La table user contient les comptes d'utilisateurs du systËme de gestion de base de donnÈes de MySQL.

Modifiez le compte d'utilisateur root en spÈcifiant un mot de passe dans les champs appropriÈs.

En rechargeant PHPMyAdmin, on pourra remarquer que l'accËs ý l'interface graphique est refusÈe puisque la configuration initiale du fichier config.inc.php n'est plus valable.

Dans ce cas, il suffit d'Èditer le fichier prÈcitÈ et d'affecter le mot de passe correspondant ý la variable $cfg['Servers'][$i]['password'].

Le documents PDF (Portable Document Format) possËdent la particularitÈ de pouvoir Ítre lus indÈpendamment de toutes plateformes (Windows, Mac, Linux, etc.) tout en conservant rigoureusement la mise en page.

NÈanmoins, le format PDF a ÈtÈ conÁu par l'Èditeur de logiciels graphiques, Adobe (Acrobat Reader, Photoshop, Premiere, Golive, etc.) et demeure donc un format propriÈtaire que la plupart des logiciels d'Èdition ne gËre pas.

Heureusement, il n'est pas utile de s'Èquiper du trËs co˚teux logiciel, Adobe Acrobat. De simples utilitaires souvent gratuits o˘ d'un co˚t modique suffiront ý crÈer des documents PDF ý l'allure professionnelle.

Il est possible d'opter pour diffÈrentes solutions, telles que le couple Ghostview et Ghostscript (Windows, Mac, Linux), HTMLDOC (Windows, Linux), PDF995 (Windows) ou encore d'autres.

Dans un premier temps, il vous faudra tÈlÈcharger les logiciels choisis et les installer sur votre configuration.

- En ce qui concerne Windows, il suffit de lancer les fichiers exÈcutables et suivre la procÈdure d'installation.

- Pour Linux, vous avez parfois le choix entre des fichiers .rpm se comportant comme des fichiers exÈcutables Windows ou les archives .tar.gz.

DÈcompression de l'archive Archive.source.tar.gz % tar xzf Archive-source.tar.gz Installation du logiciel % cd Archive % ./configure % make

- Au niveau du Mac, il suffit de double-cliquez sur les fichiers d'installation.

Il est souhaitable Ègalement de tÈlÈcharger et installer l'utilitaire Adobe Acrobat reader afin de vÈrifier d'une maniËre optimum vos travaux.

Maintenant, il est nÈcessaire d'installer un pilote d'impression postscript sur votre configuration Windows. En principe, la plupart des distributions Linux, installe directement un pilote d'impression Postscript, voire mÍme un pilote PDF.

- Cliquez sur le menu DÈmarrer -> ParamËtres -> Imprimantes,

- Double-cliquez sur Ajout d'imprimante,

- A l'ouverture de l'Assistant Ajout d'imprimante, cliquez sur Suivant,

- Si besoin est, cochez Imprimante locale, puis cliquez sur Suivant,

- SÈlectionnez le port imprimante, en ganÈral LTP1, puis cliquez sur Suivant,

- SÈlectionnez une imprimante Laser Postscrit de prÈfÈrence comme l'HP Color LaserJet 8500 PS, puis cliquez sur Suivant,

- Donnez un nom ý l'imprimante, puis cliquez sur Suivant,

- Donnez Èventuellement un nom de partage ý cette imprimante, puis cliquez sur Suivant,

- Cliquez sur Suivant jusqu'ý la fin de l'Assistant Ajout d'imprimante, et enfin cliquez sur Terminer pour valider l'installation.

Pour vÈrifier le bon fonctionnement de cet installation, ouvrez un document textuel ou une page html quelconque, puis cliquez sur Fichier -> Imprimer. SÈlectionnez l'imprimante Postscript (par ex.: HP Color LaserJet 8500 PS) et validez l'impression. Normalement une boÓte de dialogue devrait vous demander de saisir le nom du fichier de sortie.

Lorsque vous imprimez dans un tel fichier, l'extension de ce dernier doit donc Ítre gÈnÈralement .ps.

nom_du_fichier_dimpression.ps

A partir de ce genre de fichier, Ghostview peut crÈer trËs facilement un fichier PDF. Il suffit d'ouvrir le fichier Postscript avec le logiciel, puis de le convertir en cliquant sur File -> Convert.... Dans la boÓte de dialogue, il faut choisir le type pdfwrite et une rÈsolution. AprËs la validation, le nom du fichier de sortie est demandÈ avant d'obtenir un document PDF.

La gÈnÈration d'un fichier postscript est possible ý partir de n'importe quelle application en effectuant une impression vers un fichier. Ensuite Ghostview se charge de convertir le document postscript dans le format PDF.

Avec PDF995, la procÈdure demeure semblable ý l'exception du format du document rÈsulant de l'impression vers un fichier. En effet, PDF995 gÈnÈre directement le fichier PDF et donc ne nÈcessite pas de passer par une phase de conversion. Egalement, lors de l'installation du logiciel, PDF995 installe sa propre imprimante postcript locale portant d'ailleurs le nom de l'application.

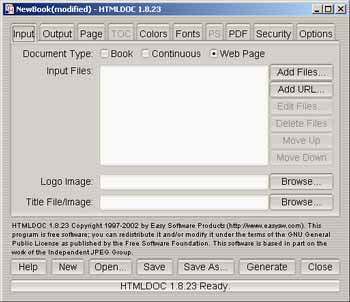

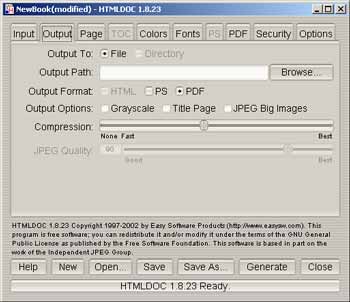

Quant ý HTMLDOC, la procÈdure est diffÈrente :

- Dans ce cas, il faut ouvrir le logiciel,

- Ajouter soit des fichiers, soit des adresses URL et sÈlectionner l'option Web Page ý partir de l'onglet Input,

- Puis sÈlectionner le format PDF et saisir le nom du fichier de sortie ý partir de l'onglet Output.

- Enfin, un clic sur Generate permet de gÈnÈrer le document PDF.

HTMLDOC autorise l'enchaÓnement de plusieurs documents distincts afin de ne produire qu'un seul et unique fichier PDF. De plus, il est le seul des trois logiciels ý crÈer automatiquement des liens au sein des documents PDF rÈsultants. En outre, diverses options permettent de rÈgler plus prÈcisÈment les marges, les couleurs, ainsi que l'encryptage.

Il reste donc simple et rapide de crÈer des documents PDF ý partir de quasiment n'importe quelle source, puisqu'il suffit dans la plupart des cas d'imprimer vers un fichier postscript puis de convertir ce dernier dans le format PDF.

Les lignes de commande utilisables aussi bien sur Windows que Linux ou d'autres systËmes d'exploitation, permettent de lancer des actions monot‚ches ý partir de l'invite de commandes MS-DOS ou de la console Linux.

Chaque commande MS-DOS ou Linux propose une aide en ligne en utilisant respectivement les options /? ou --h et --help. Il est possible Ègalement d'utiliser les commandes spÈcifiques d'aide, c'est-ý-dire help pour MS-DOS et man pour Linux.

SommaireWindows mkdir /? help shift Linux tty --help man ls

Les commandes MS-DOS permettent d'exÈcuter des t‚ches ý partir de l'invite de commandes, parfois trËs utiles dans le cadre de dÈveloppement avec des langages comme Java ou C#.

| Commande | Description |

|---|---|

| ASSOC | Affiche ou modifie les applications associÈes aux extensions de fichiers. |

| AT | Planifie l'exÈcution de commandes ou programmes sur un ordinateur. |

| ATTRIB | Affiche ou modifie les attributs d'un fichier. |

| BREAK | Active ou dÈsactive le contrÙle Ètendu de CTRL+C. |

| CACLS | Affiche ou modifie les listes de contrÙles d'accËs aux fichiers. |

| CALL | Appelle un fichier de commandes depuis un autre fichier de commandes. |

| CD | Modifie le rÈpertoire ou affiche le rÈpertoire en cours. |

| CHCP | Modifie la page de code active ou affiche son numÈro. |

| CHDIR | Modifie le rÈpertoire ou affiche le nom du rÈpertoire en cours. |

| CHKDSK | VÈrifie un disque et affiche un relevÈ d'Ètat. |

| CLS | Efface l'Ècran. |

| CMD | Lance une nouvelle instance de l'interprÈteur de commandes de Windows 2000. |

| COLOR | Modifie les couleurs du premier plan et de l'arriËre plan de la console. |

| COMP | Compare les contenus de deux fichiers ou groupes de fichiers. |

| COMPACT | Modifie ou affiche la compression des fichiers sur une partition NTFS. |

| CONVERT | Convertit des volumes FAT en volumes NTFS. Vous ne pouvez pas convertir le lecteur en cours d'utilisation. |

| COPY | Copie un ou plusieurs fichiers. |

| DATE | Affiche ou modifie la date. |

| DEL | Supprime un ou plusieurs fichiers. |

| DIR | Affiche la liste des fichiers et des sous-rÈpertoires d'un rÈpertoire. |

| DISKCOMP | Compare les contenus de deux disquettes. |

| DISKCOPY | Copie le contenu d'une disquette sur une autre. |

| DOSKEY | Modifie les lignes de commande, rappelle des commandes Windows 2000, et permet de crÈer des macros. |

| ECHO | Affiche des messages ý l'Ècran ou active/dÈsactive l'affichage des commandes. |

| ENDLOCAL | Stoppe la localisation des modifications de l'environnement dans un fichier de commandes. |

| ERASE | Supprime un ou plusieurs fichiers. |

| EXIT | Quitte l'interprÈteur de commandes (CMD.EXE). |

| FC | Compare deux fichiers ou groupes de fichiers, et affiche les diffÈrences entre eux. |

| FIND | Cherche une chaÓne de caractËres dans un ou plusieurs fichiers. |

| FINDSTR | Cherche des chaÓnes de caractËres dans un ou plusieurs fichiers. |

| FOR | ExÈcute une commande sur chaque fichier d'un groupe de fichiers. |

| FORMAT | Formate un disque pour utilisation avec Windows 2000. |

| FTYPE | Affiche ou modifie les types de fichiers utilisÈs dans les associations d'extensions. |

| GOTO | Poursuit l'exÈcution d'un fichier de commandes ý une ligne identifiÈe par une Ètiquette. |

| GRAFTABL | Permet ý Windows 2000 d'afficher un jeu de caractËres en mode graphique. |

| HELP | Affiche des informations sur les commandes de Windows 2000. |

| IF | Effectue un traitement conditionnel dans un fichier de commandes. |

| LABEL | CrÈe, modifie ou supprime le nom de volume d'un disque. |

| MD | CrÈe un rÈpertoire. |

| MKDIR | CrÈe un rÈpertoire. |

| MODE | Configure un pÈriphÈrique du systËme. |

| MORE | Affiche la sortie Ècran par Ècran. |

| MOVE | DÈplace un ou plusieurs fichiers d'un rÈpertoire ý un autre. |

| PATH | Affiche ou dÈfinit le chemin de recherche des fichiers exÈcutables. |

| PAUSE | Interrompt l'exÈcution d'un fichier de commandes et affiche un message. |

| POPD | Restaure la valeur prÈcÈdente du rÈpertoire courant enregistrÈ par PUSHD. |

| Imprime un fichier texte. | |

| PROMPT | Modifie l'invite de commande de Windows 2000. |

| PUSHD | Enregistre le rÈpertoire courant puis le modifie. |

| RD | Supprime un rÈpertoire. |

| RECOVER | RÈcupËre l'information lisible d'un disque dÈfectueux. |

| REM | InsËre un commentaire dans un fichier de commandes ou CONFIG.SYS. |

| REN | Renomme un ou plusieurs fichiers. |

| RENAME | Renomme un ou plusieurs fichiers. |

| REPLACE | Remplace des fichiers. |

| RMDIR | Supprime un rÈpertoire. |

| SET | Affiche, dÈfinit ou supprime des variables d'environnement Windows 2000. |

| SETLOCAL | Commence la localisation des changements de l'environnement dans un fichier de commandes. |

| SHIFT | Modifie la position des paramËtres remplaÁables dans un fichier de commandes. |

| SORT | Trie les ÈlÈments en entrÈe. |

| SUBST | Affecte une lettre de lecteur ý un chemin d'accËs. |

| START | Lance une fenÍtre pour l'exÈcution du programme ou de la commande. |

| TIME | Affiche ou dÈfinit l'heure de l'horloge interne du systËme. |

| TITLE | DÈfinit le titre de la fenÍtre pour une session CMD.EXE. |

| TREE | ReprÈsente graphiquement l'arborescence d'un lecteur ou d'un chemin. |

| TYPE | Affiche le contenu d'un fichier texte. |

| VER | Affiche le numÈro de version de Windows 2000. |

| VERIFY | Indique ý Windows 2000 s'il doit ou non vÈrifier que les fichiers sont Ècrits correctement sur un disque donnÈ. |

| VOL | Affiche le nom et le numÈro de sÈrie du volume. |

| XCOPY | Copie des fichiers et des arborescences de rÈpertoires. |

Les lignes de commandes sont particuliËrement importantes dans l'environnement Linux. Elles permettent d'exÈcuter des t‚ches parfois trËs utiles dans le cadre de dÈveloppement d'application, de maintenance ou encore de configuration du systËme.

| Commande | Description |

|---|---|

| alias | dÈfinit des abrÈviations pour les appels de commandes. |

| at | exÈcute une commande ý un moment prÈcis. |

| awk (gawk) | une implÈmentation GNU du langage awk permettant le traitement de fichiers. |

| banner | imprime une banniËre (sortie de caractËres en majuscule ). |

| basename | extrait le nom de fichier d'un chemin d'accËs. |

| bg | place un processus en arriËre plan. |

| break | termine une boucle. |

| cal | affiche le calendrier. |

| case | une structure de contrÙle ý choix multiples. |

| cat | affiche le contenu d'un fichier. |

| cd | change de rÈpertoire actif. |

| chgrp | change l'affectation de groupe pour des fichiers. |

| chmod | change les droits d'accËs des fichiers. |

| chown | change le propriÈtaire d'un fichier. |

| chroot | change le rÈpertoire racine pour l'exÈcution d'une commande. |

| cmp | compare deux fichiers. |

| continue | reprend une boucle interrompue avant son terme. |

| cp | copie des fichiers. |

| cpio | copie un fichier d'archive pour la sauvegarde. |

| crontab | exÈcute des commandes ý intervalles rÈguliers. |

| cut | dÈcoupe des morceaux de lignes. |

| date | retourne et rÈgle la date systËme. |

| dd | copie et convertit des donnÈes. |

| df | affiche l'espace disponible sur un support de donnÈes. |

| diff | dÈtermine les diffÈrences entre les fichiers. |

| du | dÈtermine l'espace disque utilisÈ. |

| echo | affiche une ligne de texte. |

| egrep | recherche ý l'aide d'une expression rÈguliËre Ètendue. |

| env | modifie l'environnement d'une commande. |

| eval | Èvalue une commande shell. |

| exit | quitte le shell courant. |

| export | exporte les variables du shell. |

| expr | utilise et calcule des expressions. |

| false | exprime la valeur de retour standard des shelles scripts. |

| fc | rappelle une ligne de commande. |

| fg | place une commande d'arriËre-plan au premier plan. |

| fgrep | recherche sans expression rÈguliere. |

| file | affiche le type de fichier. |

| find | recherche rÈcursivement des fichiers. |

| for | ireprÈsente une structure de controle. |

| gcc | reprÈsente le compilateur C GNU. |

| grep | recherche avec des expressions rÈguliËres. |

| id | affiche des identificateurs d'utilisateurs et de groupes. |

| if | reprÈsente une condition dans un script shell. |

| jobs | affiche des processus d'arriËre plan en cours. |

| join | joint deux fichiers. |

| kill | envoie un signal ý un processus. |

| let | affectate arithmÈtiquement dans le shell. |

| ln | affecte un lien ý un fichier. |

| logname | afficher le nom d'utilisateur. |

| lpq | dÈtermine l'Ètat des files d'attentes d'impression. |

| lpr | imprime des fichiers. |

| lprm | annule une requÍte d'impression. |

| ls | liste les fichiers d'un rÈpertoire. |

| lit et envoie des messages. | |

| man | appelle de l'aide en ligne. |

| mesg | fournit des accËs aux terminaux. |

| mkdir | crÈe un rÈpertoire. |

| mknod | crÈe des fichiers de pÈriphÈrique et de FIFOs. |

| more | affiche des fichiers et donnÈes page par page. |

| mv | dÈplace des fichiers. |

| newgrp | modifie l'appartenance ý un groupe. |

| nice | lance une commande avec des prioritÈs modifiÈs. |

| nohup | ignore les signaux dans le cadre d'une commande. |

| od | affiche des donnÈes dans le format interne. |

| passwd | modifie le mot de passe utilisateur. |

| pg | visualise les fichiers et les donnÈes page par page. |

| pr | formate des donnÈes et des fichiers. |

| ps | affiche des informations sur l'etat des processus en cours. |

| pwd | affiche le rÈpertoire actif. |

| read | lit des valeurs. |

| readonly | protÈge des variables du shell contre la rÈÈcriture. |

| return | retourne une valeur ý partir d'une fonction du shell. |

| rm | supprimr un fichier. |

| rmdir | supprime un rÈpertoire. |

| sed | reprÈsente un Èditeur de texte batch. |

| select | reprÈsente une sÈlection de menu simple dans le shell. |

| set | fixe des options et des paramËtres de position. |

| shift | convertit des paramËtres de position. |

| sleep | reprÈsente une interruption du traitement pendant un certain temps. |

| sort | trie des donnÈes et des fichiers ligne par ligne. |

| stty | configure une interface sÈrie. |

| su | change de numÈro d'utilisateur. |

| sync | sauvegarde de la mÈmoire tampon d'entrÈes/sorties. |

| tail | affiche la fin d'un fichier ou d'un ensemble de donnÈes. |

| tar | sauvegarde et archive des fichiers. |

| tee | duplique un flux de donnÈes. |

| test | effectue un test sur une condition. |

| time | calcule la durÈe d'exÈcution d'une commande. |

| touch | modifie la date d'accÈs ou de modification. |

| tr | convertit des caractËres. |

| trap | gËre des rÈactions aux signaux. |

| true | reprÈsente la valeur standard pour un shell script. |

| tty | affiche le nom des terminaux. |

| typeset | modifie les valeurs d'attributs des variables du shell. |

| ulimit | fixe la taille maximale d'un fichier. |

| umask | dÈfinit des droits d'accËs prÈdÈfinis. |

| unalias | supprime un nom d'alias. |

| uname | demande le nom du systËme. |

| unset | supprime des dÈfinitions de variables et de fonctions. |

| until | reprÈsente une structure de contrÙle de boucles. |

| vi | appelle l'Èditeur orientÈ Ècran. |

| wait | temporise un processus en arriËre-plan. |

| wall | envoie un message ý tous les utilisateurs. |

| wc | compte des caractËres, des mots et des lignes. |

| while | reprÈsente une structure de contrÙle de boucles. |

| who | affiche la liste des utilisateurs connectÈs. |

| write | Ècrit un message ý d'autres utilisateurs. |

| xargs | combine des lignes de commandes et de saisie de clavier. |

Les fichiers batch permettent d'exÈcuter une sÈrie d'instructions passÈes en ligne de commandes. Cela fonctionne sur les invites de commandes proposÈe par Windows (MS-DOS) ou Linux (Terminaux).

Les fameux Ècrans noirs invitent l'utilisateur ý saisir des instructions afin d'effectuer des t‚ches prÈcises.

Affichage de la date courante c:\>date /T [Validez] Affichage de l'heure courante c:\>time /T [Validez] Changement de rÈpertoire c:\>cd .\travail\trimestre2\ [Validez] Edition d'un fichier c:\travail\trimestre2\>edit cours.txt [Validez]

Parfois, il peut Ítre utile de lancer plusieurs instructions les unes ý la suite des autres afin d'atteindre un but prÈcis.

c:\>d: [Validez] d:\>cd travail [Validez] d:\travail\>cd cours [Validez] d:\travail\cours\>cd temporaire [Validez] d:\travail\cours\temporaire\>del *.* [Validez] d:\travail\cours\temporaire\>cd .. [Validez] d:\travail\cours\>rd temporaire [Validez]

Dans ce cas, plutÙt que de taper cette suite de commandes, surtout si elle est destinÈe ý Ítre rÈpÈtÈe, il sera prÈfÈrable d'utiliser un fichier batch.

rem Fichier : effacement.bat rem Empeche l'inscription des lignes de commandes ! @echo off rem Efface la console cls rem Affiche du texte a l'ecran echo Effacement du repertoire temporaire et de ses fichiers rem Marque une pause pause d: cd travail cd cours cd temporaire del *.* cd .. rd temporaire echo Les fichiers temporaires et le rÈpertoire ont bien ete effaces !

L'enregistrement de ce genre de texte dans un fichier portant l'extension .bat pour Windows et .sh pour Linux, puis l'appel de ce fichier ý partir de la console, permettront de lancer automatiquement le traitement attendu.

c:\>effacement.bat [Validez]

Une particularitÈ importante des fichiers batch est qu'ils peuvent recevoir de un ý neuf arguments.

rem Fichier : bienvenue.bat @echo off echo Bienvenue %1 ! c:\>bienvenue Frederic [Validez] Bienvenue Frederic !

En fait, il existe dix arguments possible, il s'agÓt du nom du fichier batch lui mÍme, portant la rÈfÈrence %0.

rem Fichier argument.bat @echo off cls echo %0 C:\argument [Validez] c:\argument

De cette maniËre, l'utilisateur du fichier batch pourra saisir des informations particuliËres au traitement attendu.

rem Fichier : suppression.bat @echo off cls %1: cd %2 del *.* echo Effacement des fichiers ! cd \ rem Si le troisieme argument est egal a n alors allez a fin if "%3"=="n" goto fin rd %2 echo Effacement du repertoire %2 ! rem Etiquette de fin :fin C:\>suppression d repertoire o [Validez] D:\dd\*.*, tes-vous s˚r (O/N)Ý? o Effacement des fichiers ! Effacement du repertoire dd ! D:\>